- Вопрос «квалифицированности» «облачной» ЭП

- Сертификаты ФСБ России на различные комплектации решения

- Описание типовой схемы:

- Подробнее о преимуществах «облачной» квалифицированной электронной подписи

- 1 — Подлинная мобильность

- 2 — Защита от компрометации наивысшего уровня

- 3 — Производительность

- 4 — Надежность

- 5 — Экономическая целесообразность

- Как установить программу

- Как работает электронная цифровая подпись?

- Преимущества использования облачной цифровой подписи

- Зачем создавать свой собственный API

- Облачная подпись в России

- Вопрос «квалифицированности» облачной ЭП

- Ответы на самые распространенные вопросы

- Опыт стран Евросоюза в использовании облачной ЭП

- Рекомендации по безопасному использованию облачной ЭП

- Что такое облачная электронная подпись

- Как стали использовать облачные электронные подписи (оэп)?

- Что в итоге

Вопрос «квалифицированности» «облачной» ЭП

Технически и организационно сложное в своей реализации решение прошло долгий путь от идеи до получения сертификата от Федеральной Службы Безопасности. Процесс был осложнен тем, что помимо применения передовых технологий необходимо было обеспечить должный уровень безопасности пользователей.

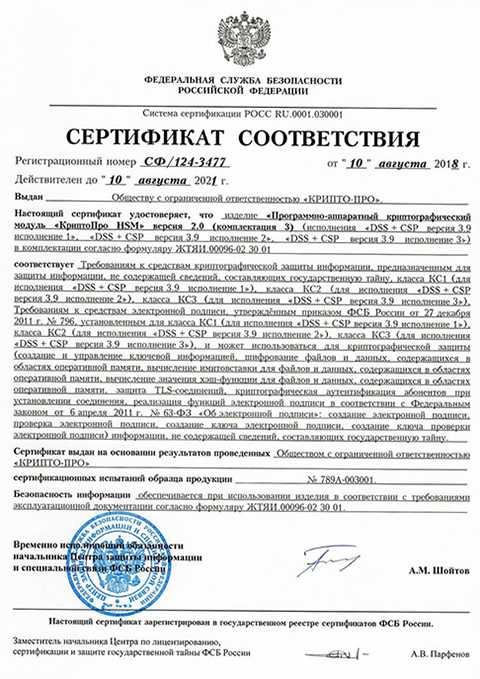

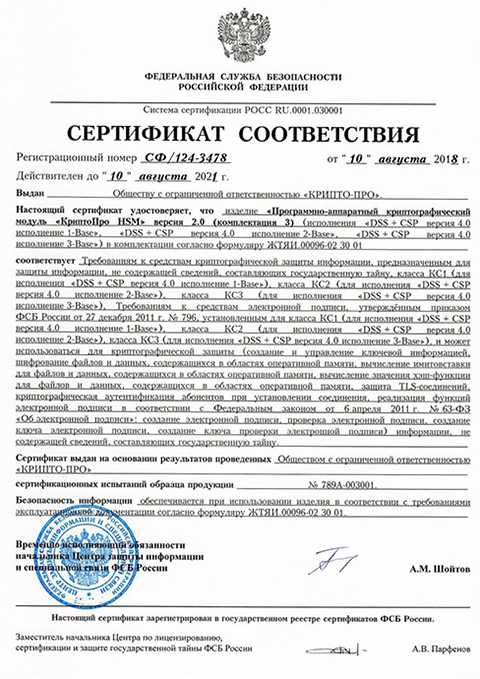

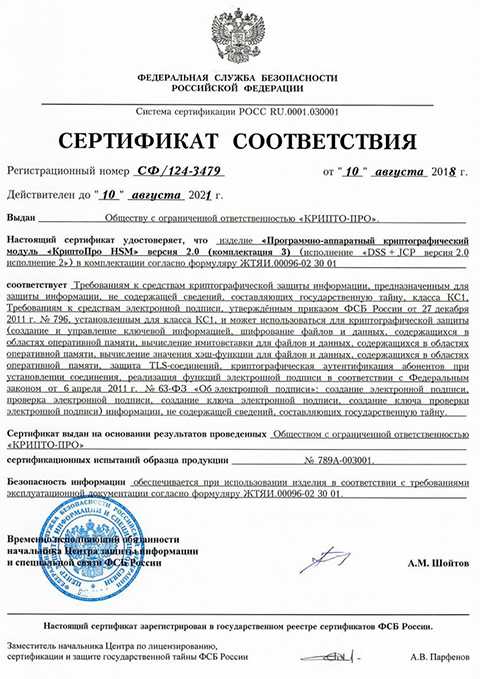

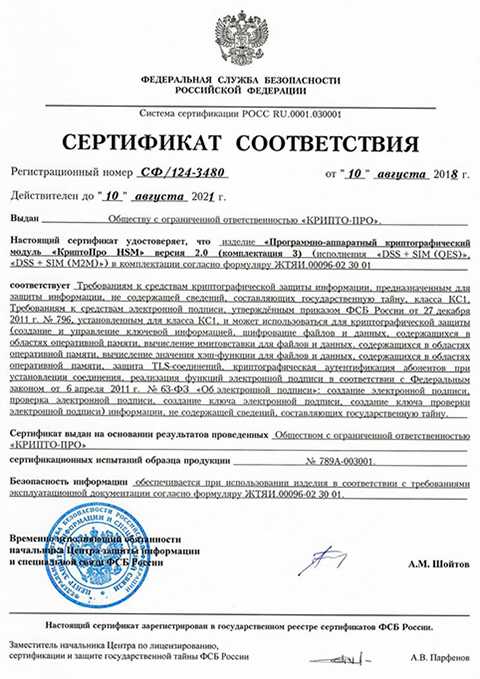

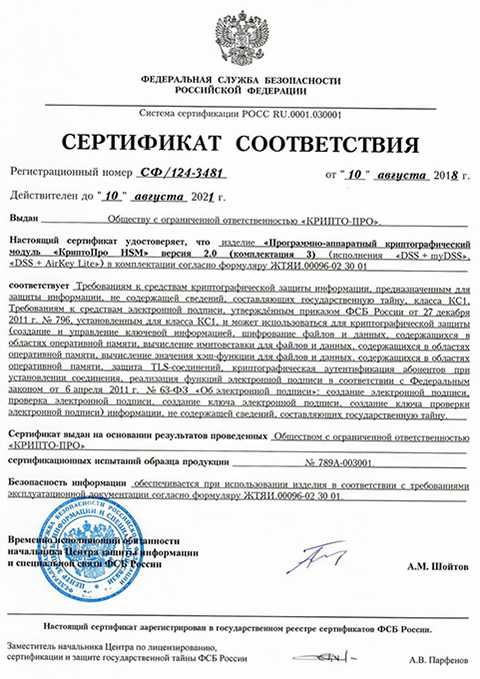

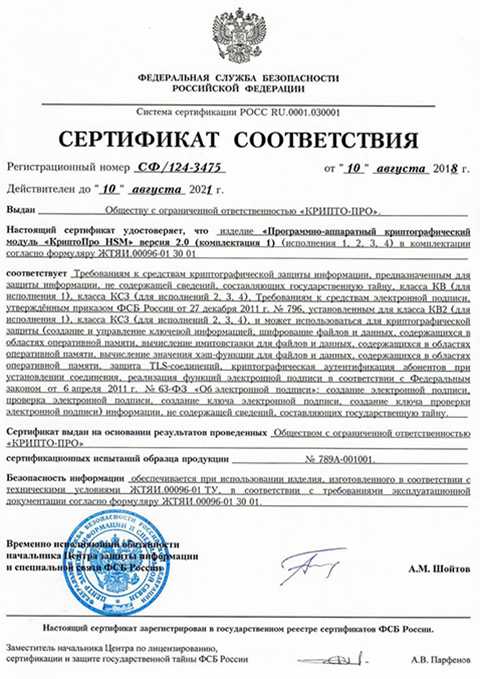

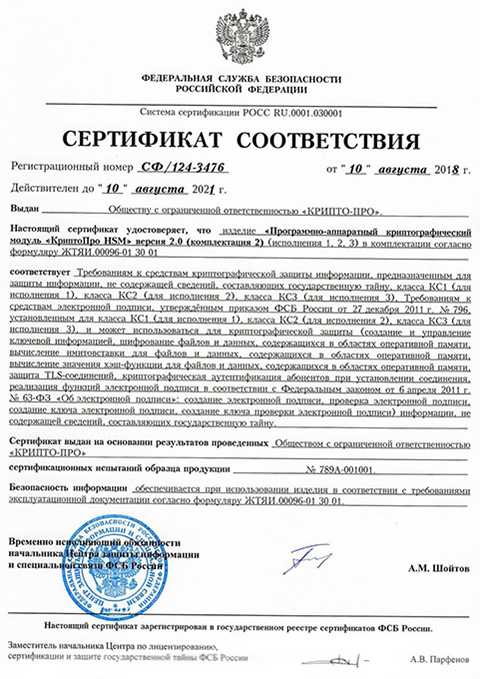

10 августа 2018 года компания-разработчик ООО «КРИПТО-ПРО» получила сертификаты ФСБ России на все разработанные комплектации КриптоПро HSM 2.0 и DSS 2.0. Это позволяет формировать квалифицированные электронные подписи, используя любой из перечисленных выше способов аутентификации.

Сертификаты ФСБ России на различные комплектации решения

Для того чтобы наглядно продемонстрировать надежность данного решения, в качестве примера приведем один из вариантов прохождения аутентификации пользователя «облачной» квалифицированной электронной подписи.

Описание типовой схемы:

- Создание документа пользователем в сервисе, интегрированном с сервером КриптоПро DSS.

- Отправка документа на подписание пользователю через сервер.

- С помощью мобильного приложения КриптоПро myDSS у пользователя запрашивается разрешение на подпись документа.

- Документ отображается в приложении, для подтверждения операции пользователь вводит пароль (или, если пароль сохранен, проходит аутентификацию Touch ID/Face ID).

- Криптографический код подтверждения, фиксирующий привязку к пользователю, содержимому документа, времени операции и отпечатку устройства, пересылается на сервер.

- При условии успешной проверки кода подтверждения КриптоПро DSS формирует и отправляет запрос на подписание документа ключом электронной подписи пользователя в КриптоПро HSM. Программно-аппаратный криптографический модуль выполняет операцию и направляет подписанный КЭП документ обратно на сервер.

- Подписанный документ отправляется в систему, интегрированную с КриптоПро DSS (например, ЭДО, ДБО и т.д.).

Подробнее о преимуществах «облачной» квалифицированной электронной подписи

1 — Подлинная мобильность

Пользователь ЭП освобождается от «жесткой» привязки к настроенному рабочему месту. Цикл работ по настройке криптографических механизмов и форматов, например, установка средства криптографической защиты — программы КриптоПро CSP, и по управлению ключами берут на себя серверные компоненты решения. Теперь доступ к ключу электронной подписи можно получить и с настольного компьютера, и с ноутбука, и с планшета, и со смартфона и даже с телефона, не имеющего подключения к Интернету. Для работы КриптоПро DSS требуется установить лишь удобное средство аутентификации.

Варианты аутентификации пользователей «облачной» КЭП

a. доступное и для iOS, и для Android мобильное приложение myDSS;b. SIM-карта с криптографическим апплетом;c. смарт-карта или USB-токен с криптографией;d. использование средств протокола TLS (протокол защиты транспортного уровня).

2 — Защита от компрометации наивысшего уровня

Хранилище ключей — КриптоПро HSM, снабжено датчиками вскрытия, механизмами доверенной генерации и уничтожения ключей, «барьером» от утечек по побочным каналам и от внутреннего нарушителя (администратора), а также другими уровнями защиты, соответствующими классу КВ2. Ключи становятся неизвлекаемыми и некомпрометируемыми.

3 — Производительность

Аппаратные ресурсы решения обеспечивают высокую скорость вычисления электронной подписи, позволяя путем их наращивания масштабировать производительность до любого требуемого уровня.

4 — Надежность

С «облачной» ЭП больше не страшен риск отказа ключевого носителя, его поломки, потери или кражи. Любой сбой пройдет для пользователя незаметно и без последствий благодаря аппаратному резервированию серверных компонент. В качестве примера аппаратного резервирования можно привести дублирование.

5 — Экономическая целесообразность

Решение отменяет необходимость в обязательных расходах на строго регламентированную настройку рабочего места, т. е. на приобретение и установку локальных средств электронной подписи, на покупку usb-токенов и смарт-карт. Вместо этого пользователи получают гибкость в выборе вариантов аутентификации, которые подразумевают упрощенные процедуры передачи СКЗИ и установки средств ЭП. Выгода от владения данным решением также обеспечивается за счет того, что обслуживание множества пользователей, обеспечение высокой производительности, централизованное хранение ключей с аппаратным резервированием берет на себя один сервер. Переход на «облачную» КЭП позволит сохранить инвестиции, вложенные в:

a. систему электронного документооборота, поскольку не будет необходимости дорабатывать или менять действующую систему;b. программное обеспечение для работы с ЭП, так как не будет необходимости отказываться от привычного ПО, например, КриптоПро CSP при установке «облачного» криптопровайдера Cloud CSP «бесшовно» сможет использовать ключи, хранящиеся в «облаке»;c. партию аппаратных токенов, которыми обеспечен штат сотрудников компании, ведь они смогут выступить в качестве одного из вариантов аутентификации владельцев «облачной» квалифицированной электронной подписи.

Кроме этого, актуальный для 2018 года переход на новый ГОСТ Р 34.10-2012 не потребует от пользователей решения дополнительных вложений ни в покупку новых токенов, ни нового ПО при условии подключения расширенной технической поддержки.

Как установить программу

После скачивания установочного файла необходимо запустить его для установки программы и разрешить программе вносить изменения на ПК. В открывшемся окне нужно нажать «Установить (рекомендуется)»:

Загрузка проходит автоматически, и занимает несколько минут:

По окончании процесса появляется вот такое окно:

Последний этап — ввод лицензионного ключа. Чтобы зарегистрировать программу, нужно открыть: Пуск — Программы — КриптоПро — КриптоПро CSP:

Выбрать кнопку ввода лицензии и в открывшемся окне заполнить все поля так, как указано в официальном письме:

После этого криптопровайдер является установленным, зарегистрированным и готовым к работе.

Как работает электронная цифровая подпись?

Все действия совершаются с использованием специальных программ. Например, бухгалтер создает файл с отчетностью в электронной декларации и подписывает его собственным закрытым ключом. В результате создается совершенно новый файл, в котором ни отправляющая, ни принимающая стороны не могут изменить ни знака. Даже если изменения в документ были внесены, это легко выявить, проведя проверку.

Все действия совершаются с использованием специальных программ. Например, бухгалтер создает файл с отчетностью в электронной декларации и подписывает его собственным закрытым ключом. В результате создается совершенно новый файл, в котором ни отправляющая, ни принимающая стороны не могут изменить ни знака. Даже если изменения в документ были внесены, это легко выявить, проведя проверку.

Далее документ шифруется в специальной программе с использованием открытого ключа принимающей стороны. Файл направляется адресату, где расшифровывается секретным ключом. Для того, чтобы подтвердить подлинность документа, а также его неизменность после подписания ЭЦП, в автоматическом режиме производится проверка сертификата открытых ключей по реестру.

В обмен на отправленную отчетность бухгалтер получает из контролирующего органа файл входного контроля, по правилам созданный с использованием открытого ключа компании. Просмотреть его можно, использовав собственный закрытый ключ.

Преимущества использования облачной цифровой подписи

- Стоимость решения. Для использования традиционной электронной подписи компания или предприниматель вынуждены приобрести средство криптографической защиты информации и токен. Соответственно, такое решение обходится в немалую сумму. Для использования облачной ЭЦП нет нужды покупать флешку с сертификатом или специальную программу для шифрования, поэтому инструмент доступен как крупным компаниям, так и небольшим организациям.

- Удобство применения. Для работы с облачной ЭЦП не нужно устанавливать специальное программное обеспечение и разбираться в работе с ним. Все происходит максимально понятно и интуитивно – тратить лишнее время на отлаживание работы с инструментом не нужно.

- Мобильность. Использовать облачную подпись можно на любом устройстве вне зависимости от местоположения. Тогда как для обычной цифровой подписи требуется специальное программное обеспечение, которое пока еще плохо адаптировано для установки на мобильные устройства.

- Гибкая интеграция. Решение отлично устанавливается с другими информационными системами, поэтому руководитель получает в свои руки максимально эффективную систему управления многими бизнес-процессами и может легко контролировать выполнение поставленных задач.

Зачем создавать свой собственный API

Вы, наверное, уже частично поняли, зачем приложению нужен API. Вот наиболее распространенные ситуации, когда вы будете использовать такой интерфейс в своих приложениях:

- Мобильные приложения. Если вы посмотрите в AppStore или Google Play Market, вы найдете множество программ, использующих API. То есть вы создали какую-то программу, сделали простой API, и пользователи приложения будут получать информацию через этот интерфейс. Согласитесь, очень удобно и практично.

- Открытый исходный код. Почему бы не использовать потребности вашей аудитории в своих интересах? Вы сделали приложение? Создайте для него API, с помощью которого пользователи смогут создавать новые клиенты и сервисы.

- Фронтенд и бэкэнд дистрибутив. Здесь речь идет о том, что такое распределение можно сделать, например, используя различные фреймворки для интерфейса.

Облачная подпись в России

Проблема развития облачной подписи в России заключается в отсутствии нормативно-правовой базы, регулирующей этот вопрос. На уровне Федерального законодательства существует ряд понятия, определяющих электронную цифровую подпись и электронный документооборот, а также оборот данных и защиту информации. Отдельно рассмотрен регламент использования ЭЦП в документах в статьях Гражданского кодекса РФ.

Основной закон об электронной подписи — ФЗ-63, а в Федеральном законе 149 конкретизируется термин электронного документа и связанных с ним сегментов. Дополнительно разработаны правовые акты, регулирующие работу электронного документооборота и предусматривающие требования к документам, в т.ч. и к банковским. Также при работе со стандартной электронной подписью учитывают и требования Арбитражного процессуального кодекса РФ, который определяет юридическую силу квалифицированной подписи и приравнивает ее к собственноручной.

Вопрос «квалифицированности» облачной ЭП

Т.к. пользователь доверяет серверу конфиденциальные документы, возникает вопрос о степени надежности защиты информации и соответствии данной системы юридическим нормам цифровой сферы.

Понятие облачной ЭП закреплено в Федеральном законе «Об электронной подписи». В соответствии с ним, различают 3 вида подписей: простую, усиленную неквалифицированную и усиленную квалифицированную, при этом только последняя имеет юридическую силу и подтверждается специальными сертификатами.

Технология «КриптоПро» HSM 2.0 и DSS 2.0. прошла проверку и имеет сертификат соответствия от ФСБ, полученный в 2018 г. Технология облачной ЭП сложная, создана с учетом требований повышенной безопасности клиентов и возможных рисков. Однако регулирование данной сферы продолжает совершенствоваться, добавляя дополнительные требования.

Ответы на самые распространенные вопросы

А можно без софта на локальном компьютере?

Да, это возможно, если на ЭТП есть дополнительный сервер, который обрабатывает входящую информацию и выступает в роли этого самого локального средства. В этом случае пользователь может использовать любой браузер.

В чем отличие стандартной ЭП от облачной?

Оба эти варианта имеют общее ядро с сертификатом и уровнем безопасности. По своей сути, они аналогичны, просто меняется схема внутреннего API-шифрования при кодировке информации. В первом случае ключ извлекается из локального средства, а во втором – с виртуального (удаленного).

Для использования облачной ЭП тоже нужна авторизация?

Да. Однако теперь авторизация имеет два уровня защиты, и нет привязки к компьютеру. При этом авторизация для пользователя не вызовет никаких сложностей:

- Скачать приложение на смартфон или плагин браузера на компьютер.

- Вставить логин и пароль в окно.

- Ввести пин-код, который пришлет система.

Таким образом, злоумышленникам трудно будет украсть Вашу подпись, так как для этого они должны еще иметь доступ к Вашему телефону или электронной почте, на которые придет СМС или письмо с паролем.

Где хранится сертификат на стороне удостоверяющего центра?

Каждый удостоверяющий центр имеет свое хранилище, которое называется HSM (hardware security module). Оно имеет защищенное пространство, которое поделено на закрытые ячейки. Массовый доступ к ним запрещен.

Проще говоря, пользователь авторизовался, создал запрос на формирование подписи, запрос попадает в HSM на подпись. Шифр подписи генерируется каждый раз при подписании нового документа. Поэтому электронная подпись – это защищенный объект, а ключ не доступен к просмотру.

HSM подтверждает право владельца подписать форму, как нотариус при сделке подтверждает, что вы – это действительно вы.

УЦ получают лицензию от ФСБ на право использования этого хранилища. HSM имеет многофакторную защиту и снабжено антивзломочными датчиками.

Как выглядит первое подключение?

Сначала нужно произвести нехитрую настойку на устройстве пользователя. Для этого вводится два адреса DSS-системы. В принципе, на этом настройка заканчивается.

Следующий этап – это авторизация на сервере. Собственник ОЭП указывает в полях персональные логин и пароль, которые он получил в удостоверяющем центре. После этого проходит двухэтапную авторизацию. Чаще всего, необходимо считать полученный QR-код и скачать.

Потом сканируется второй код со ссылкой на свою ячейку в HSM. Пользователь получает пин-код на подтверждение операции на свой телефон, идентифицируя себя. Затем нужно сменить пароль для входа.

Последующие операции происходят быстрее: ПИН отправляется push-уведомлением. Подразумевается, что если мобильное устройство защищено FaceID или считыванием отпечатка пальца, то второго уровня авторизации, совместно с указанием логина и пароля, вполне хватает для обеспечения конфиденциальности.

- при потере телефона нужно повторить цепочку с QR-кодами снова;

- заблокированный телефон без пин-кода бесполезен;

- пин-код без логина и пароля бесполезен.

Если клиент потерял «незапароленный» телефон, на котором хранилась фотография с логином и паролем (реальный случай из жизни), он может обратиться в УЦ и попросить заблокировать доступ до выяснения.

Как получить конверт с доступами к ОЭП?

Конверт может получить заявитель (директор организации, должностное лицо, ответственный сотрудник), явившись лично в удостоверяющий центр с паспортом.

Либо может прийти сотрудник с официальной доверенностью, соответствующей требованиям 63-ФЗ (об электронной подписи) и требованиям службы безопасности УЦ.

ОЭП широко используется, или пока это редкость?

Использование ОЭП – это уже массовое явление сегодня. Тысячи клиентов из разных субъектов РФ применяют в своей работе электронную подпись на облаке. Из них большинство пользователей – это юридические лица, на втором месте по популярности использования – ИП. Большинство клиентов – москвичи. Затем идут граждане из Санкт-Петербурга, Новосибирска, Хабаровска, Ростова-на-Дону.

Опыт стран Евросоюза в использовании облачной ЭП

Сегодня с уверенностью можно сказать, что в России сделано несколько первых и важных шагов к массовому использованию облачной ЭП. Однако в странах Евросоюза, использование данной технологии имеет многолетний опыт и курируется на межгосударственном уровне (уровне ЕвроСовета). Результатом этих усилий настолько лет назад был принят технический стандарт по системам облачной подписи.

До 2014 года использование ЭП в странах Еврозоны регулировалось директивой 1999-го года №1999/93/EC. Её положения во многом повторены в действующем у нас федеральном законе 63-ФЗ «Об электронной подписи». В европейском документе прописывалось, что для квалифицированной подписи необходимо использовать только квалифицированный сертификат и средство ЭП, прошедшее оценку соответствия. Однако, никаких ограничений или специальных требований по хранению ключа на сервере расположенному в интернете, т.е. в нашем сегодняшнем понимании в «облаке», директива понятное дело не содержала.

И вот в сентябре 2014-го года в силу вступило новое Постановление Европарламента №910/2014 , получившее название eIDAS , которое заменило собой морально устаревшую директиву 1999-го года. Так, новым регламентом пользователям разрешается хранение и использование ключа квалифицированной ЭП на сервере аккредитованного поставщика доверенных услуг, так называемого TSP (Trust Service Provider). Новый режим использования средства ЭП накладывает и новые требования по обеспечению безопасности. Так Европейский комитет по стандартизации (CEN) в октябре 2013-го года принял техническую спецификацию CEN/TS 419241 «Security Requirements for Trustworthy Systems Supporting Server Signing», посвящённую регулированию данного вопроса. В документе описано несколько уровней соответствия безопасности. К примеру, для соответствия » уровня 2″, предъявляемого для формирования квалифицированной электронной подписи, является поддержка строгих вариантов аутентификации пользователей. По требованиям данного уровня аутентификация пользователя происходит напрямую на сервере подписи, в отличии, к примеру, от допустимой для «уровня 1» аутентификации в приложении, которое от своего имени обращается к серверу подписи. Так же в соответствии с этой спецификацией, пользовательские ключи подписи для формирования квалифицированной ЭП должны обязательно храниться в памяти специализированного защищённого устройства (англ. hardware security module, HSM).

Аутентификация пользователя в облачном сервисе обязана быть как минимум двухфакторной. Как правило наиболее доступный и простой в использовании вариант — это подтверждение входа через код полученный в СМС-сообщении. Так к примеру, реализовано большинство личных кабинетов ДБО российских банков. Помимо привычных криптографических токенов в качестве средства аутентификации может применяться также приложение на смартфоне, и генераторы одноразовых паролей ( OTP-токены ).

Рекомендации по безопасному использованию облачной ЭП

Хотя главная проблема безопасного использования ЭП в облаках все же пока больше опирается на техническую сторону вопроса, существует ряд организационных моментов и общих рекомендаций по эксплуатации мобильных гаджетов, способствующих улучшению уровня защищённости.

И так, вот несколько базовых рекомендаций:

При использовании web-браузера в качестве интерфейса для осуществления доступа к сервису облачной ЭП обязательно отключите функции автоматического сохранения пароля и логина. По умолчанию эта опция она может быть включена во многих популярных браузерах, служит она для повышения удобства, однако в ущерб безопасности. Конечно, даже в случае перехвата связки «логин-пароль» при многофакторной аутентификации злоумышленник не сможет войти в личный кабинет, но сам факт перехвата останется весьма неприятным.

Конечно же не забывайте про антивирусное ПО, которое должно быть уставлено на каждой информационной системе, с которой выполняются какие-либо финансовые операции. Это одно и основных требований всех лучших практик и стандартов по информационной безопасности – PCI DSS, СТО БР ИББС, П-382 и т.д. По мимо стандартного функционала защиты компьютера от вирусов, во многие современные антивирусные продукты встроены дополнительные фичи безопасности, как то модули анти-фишинга, контроля целостности настроек браузера, проверка защищённых соединений. Отдельно можно сказать о возможности вводить пароль используя виртуальную клавиатуру, которая появляется на странице авторизации к облачному сервису. Это обеспечивает защиту от кейлоггеров и троянов – программ, записывающих и отправляющих злоумышленнику данные введённые пользователям с клавиатуры.

Убедитесь в том, что на страничке авторизации к облачному сервису используется защищённый протокол HTTPS, обеспечивающий шифрованную передачу данных от пользователя к серверу

Так же обращайте внимание на сертификат сайта, подтверждающий его легитимность, как правило это выглядит в виде небольшой иконки с изображением зелёного замочка рядом с URL-адресом открытой страницы, щёлкнув по которому можно получить дополнительную информацию.

При использовании смартфонов как средства доступа будьте уверены в том, что вы не используете «рутованную» версию прошивки Android или установленный Jailbreak для гаджетов от Apple. Модифицированные и не поддерживаемые официальном производителем прошивки для смартфонов могут содержать в себе закладки или недокументированные возможности, которые злоумышленник при определённых условиях с успехом сможет использовать

Не устанавливайте приложения из посторонних источников, а по возможности вообще минимизируйте список софта, который у вас будет установлен на телефоне.

Ну и конечно же не при каких обстоятельствах никогда не сообщайте посторонним лицам, в том числе работникам банка или службе поддержке, никаких кодов, смс-сообщений, парольных и контрольных фраз. Все действия, предусмотренные услугой (сервисом), которые вы можете делать должны выполнять только лично вами без каких-либо посредников. Исключение составляет только первичная идентификация вас как клиента, к примеру по паспортным данным и ключевой фразе.

Что такое облачная электронная подпись

Подпись в облаке находится не на физическом носителе, а на удаленном сервере, для доступа к которому требуется интернет. Разрешение на создание такой ЭЦП появилось на ФЗ-63 в 2017-2018 гг.

К сожалению, небольшие физические носители часто теряются и ломаются. В этом случае владелец должен обратиться в центр сертификации и снова получить сертификат

Это отнимает много времени и, что более важно, отталкивает клиентов и деловых партнеров, которые не всегда готовы ждать

Разработчики облачной технологии ЭЦП решили эту проблему. Использование облачной ЭЦП невозможно без рутокена или смарт-карты, физических средств идентификации человека.

Поэтому посторонние лица не имеют доступа к облачной ЭЦП и не могут быть утеряны или повреждены по неосторожности. Однако не обязательно носить с собой рутокен или смарт-карту и использовать ее каждый раз, когда нужно заверить отчет или договор

Как стали использовать облачные электронные подписи (оэп)?

Использование электронных подписей прочно вошло во многие сферы нашей жизни. В различных компаниях сотрудников переводят на электронный документооборот (ЭДО), что делает все процессы удобными и быстрыми. Для подписания документов (договоров, актов, ведомостей, бухгалтерских отчетов и т.д.) требуется наличие электронной подписи. С помощью нее также осуществляется вход в личный кабинет пользователя ЭДО.

В своей работе применяют ЭП онлайн-специалисты и фрилансеры, которые ведут свою деятельность легально и заключают договора с заказчиками. Физические лица могут приобрести ЭП и пользоваться услугами государственных учреждений: записываться на прием в ФНС, к врачу районной больницы, подавать заявления, справки, заходить на «Госуслуги».

Наши читатели – это, в основном, участники торгов и заказчики, которые такие торги организовывают. Они тоже пользуются ЭП для входа в личный кабинет ЕИС, на электронную торговую площадку, при непосредственном участии в торгах.

Мы уже привыкли к электронной цифровой подписи (ЭЦП), которая записана на рутокен (флеш-накопитель), принадлежит одному конкретному владельцу и обеспечивает безопасность данных о нем. Сегодня аббревиатура ЭЦП уже не используется, так говорить неправильно.

На смену понятию электронной подписи, записанной на цифровой носитель, пришло понятие облачной электронной подписи (ОЭП), которая реализована с помощью современных технологий. Она не требует записи сертификата и ключа на какой-либо носитель, а хранится на специальном облаке, в связи с чем у пользователей возникает вопрос о ее надежности. В статье максимально подробно постараемся на него ответить.

Для ЭП на носителе необходима установка специальных программ на компьютер пользователя (СКЗИ) и дополнительных надстроек. В связи с тем, что на смену таким приложениям пришли облачные приложения, у IT-разработчиков появилось желание внедрить их в работу с ОЭП.

Что в итоге

По мере развития технологий использование API, вероятно, станет более распространенным. Даже самые простые встраиваемые системы, такие как умное железо, состоящие из одной программы, сейчас все больше подключаются к Интернету вещей. Это также использует API.

Программисту нужно не только уметь создавать свои интерфейсы для взаимодействия с программой, но и уметь пользоваться другими. Научиться работать с API можно на наших курсах программирования — выбирайте любой и становитесь востребованным специалистом.

ПоделитьсяFacebookVkontakteTwitterTelegramСкопировать ссылку

![faq про облачную [электронную] подпись](http://sli24.ru/wp-content/uploads/b/0/9/b09429d86cac4eefd2837e0543c97a81.webp)

![Faq про облачную [электронную] подпись / блог компании росэлторг / хабр - эцп эксперт](http://sli24.ru/wp-content/uploads/6/3/8/6386259b51cc54421286c97de8ba7f19.jpeg)